Diagramma di flusso isometrico del data center con servizio cloud di sicurezza hardware e. elementi della tecnologia wireless collegati con linea tratteggiata su sfondo blu vect Immagine e Vettoriale - Alamy

Bulk Hardware BH01781 Chiusura di Sicurezza a Doppia Cerniera a Occhiello e Gancio, Bianco, 155 mm : Amazon.it: Fai da te

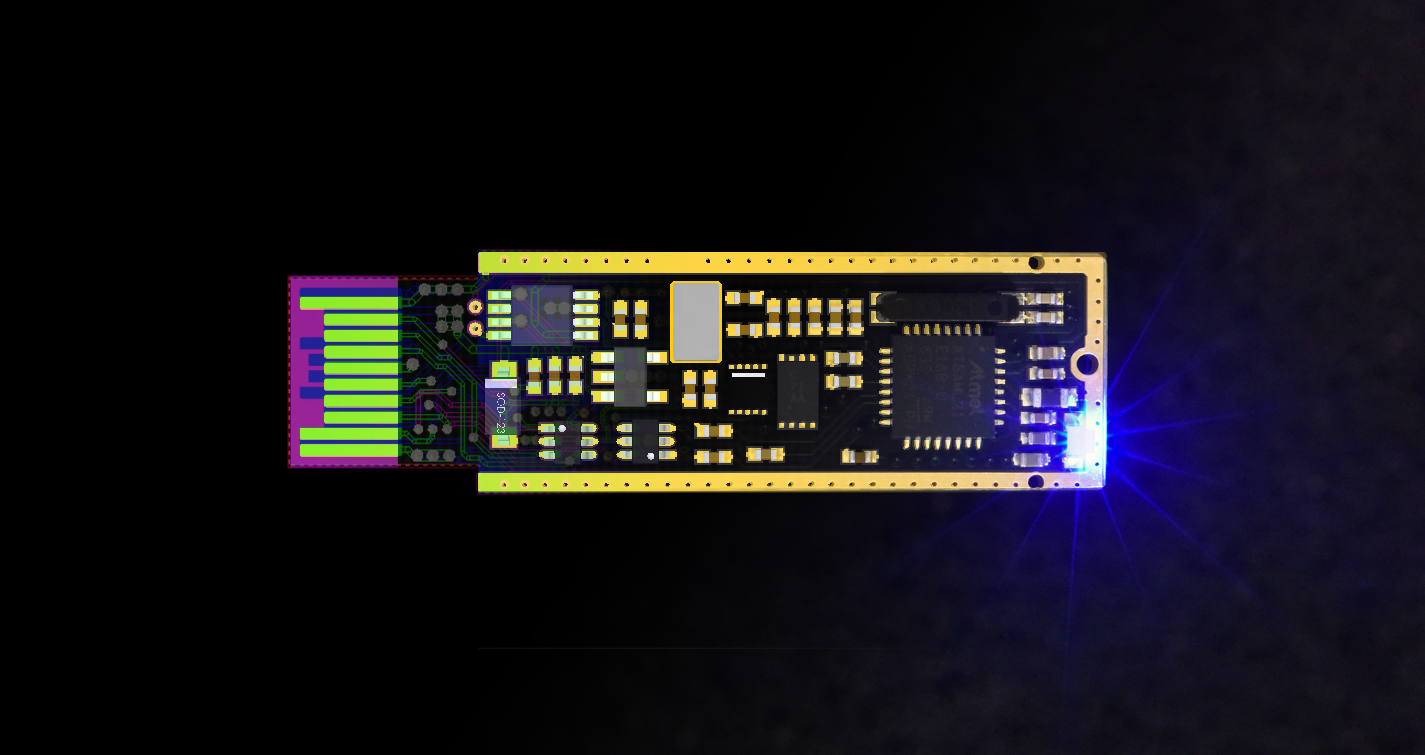

BD-PLUGIN-RevA-001-0001 | Multos Scheda di sviluppo per la sicurezza hardware Trust Anchor | Distrelec Italia

Diagramma di flusso isometrico della sicurezza informatica con simboli di protezione hardware su blu illustrazione vettoriale isometrica di sfondo Immagine e Vettoriale - Alamy

I3C Cavo di Sicurezza PC Cavo Anti-furto PC in Acciaio Hardware Lucchetto Computer Cavo Sicurezza Notebook Smartphone Laptop e Tablet (Lucchetto Nero) : Amazon.it: Informatica

Rim lock Costruzioni Italiane Serrature e Affini Mul-T-Lock Machine, Mottura Serrature Di Sicurezza Spa, angle, internet, computer Hardware png | PNGWing

Apertura Porte E Servizio Chiavi Di Franco Vincenzo Lock Key Security Installation, Mottura Serrature Di Sicurezza Spa, angle, computer Hardware, industrial Design png | PNGWing